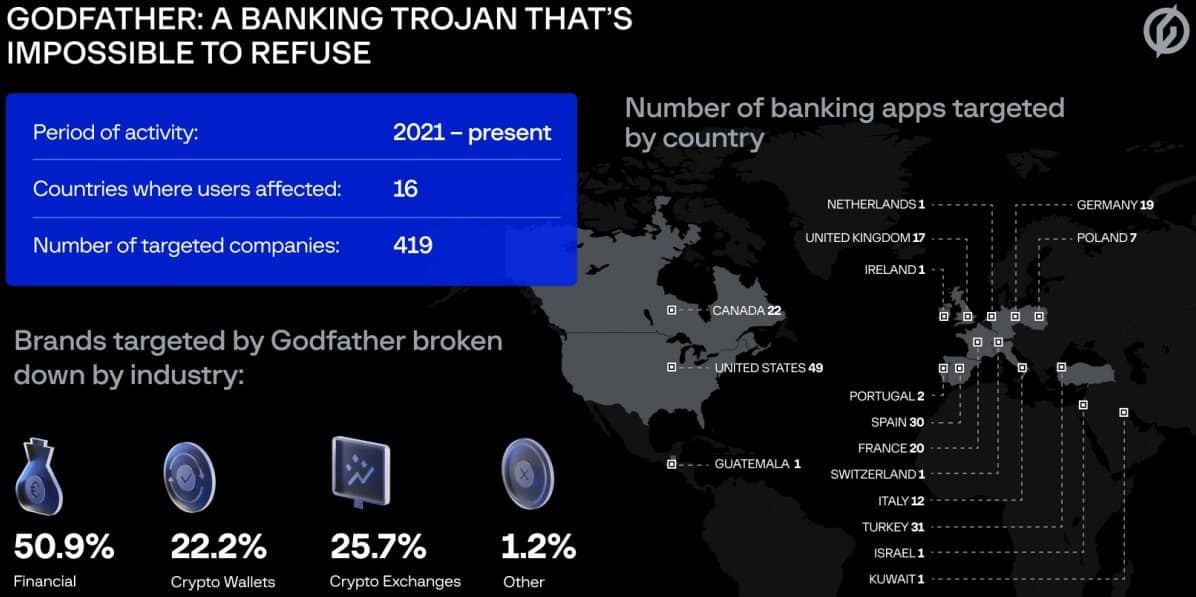

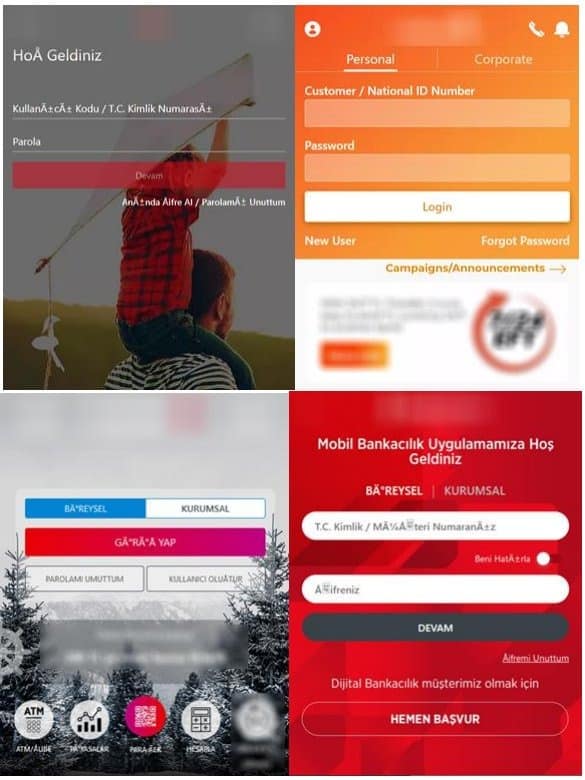

Uma ameaça bancária para sistemas Android chamada “Godfather” ou “Padrinho” já fez vítimas em 16 países, incluindo Portugal. Na prática tenta roubar as credenciais de acesso às contas em mais de 400 sites bancários e de trocas de criptomoedas online. Para este feito este malware cria ecrãs de login que se sobrepõem aos verdadeiros das apps. Ou seja, acabamos por introduzir os nossos dados de acesso ao banco em sítios que não estão de modo nenhum relacionados com o banco.

Padrinho: a nova ameaça para Android ataca em Portugal!

O trojan Godfather foi descoberto por analistas do Group-IB, que acreditam que é o sucessor do Anubis, um trojan bancário que já foi muito utilizado. No entantro caiu em desuso devido à sua incapacidade de contornar as novas defesas do Android.

Entretanto o ThreatFabric descobriu o “Padrinho” pela primeira vez em março de 2021, mas este sistema acaba por ser algo de novo. Isto porque sofreu grandes atualizações e melhorias de código desde então.

As formas de continuar as pessoas são muitas e variadas incluindo através de apps de música.

O Group-IB encontrou uma distribuição limitada do malware em apps na Google Play Store. No entanto, os principais canais de distribuição não foram descobertos, de modo que o método de infecção inicial é amplamente desconhecido.

Quase metade de todas as aplicações visadas pro esta ameaça são apps bancárias. Entretanto estão presentes em vários países do mundo. São exemplo disso Estados Unidos, Turquia, Espanha, Canadá, França, Alemanha, Reino Unido e Portugal.

Para além de apps bancárias, o Padrinho tem como alvo 110 plataformas de troca de criptomoedas e 94 apps de carteira.

Curiosamente, o trojan está configurado para verificar o idioma do sistema e, se estiver definido como russo ou outros semelhantes ele interrompe a sua operação.

Esta é uma forte indicação de que os autores do Godfather são de língua russa.

Uma vez instalado no dispositivo, o Padrinho imita o ‘Google Protect’, uma ferramenta de segurança encontrada em todos os dispositivos Android. O malware chega ao ponto de emular uma ação de análise no dispositivo como refere o site Bleeping Computer.

O objetivo dessa verificação é solicitar acesso ao Serviço de Acessibilidade a partir do que parece ser uma ferramenta legítima. Uma vez que a vítima aprova a solicitação, o malware pode ativar todas as permissões necessárias para executar um comportamento mal-intencionado.

Isso inclui acesso a textos e notificações SMS, gravação de ecrã, contatos, fazer chamadas, gravar em armazenamento externo e ler o estado do dispositivo.

Mas ainda há mais. Esta ameaça consegue aceder inclusivamente aos códigos únicos que recebemos quando pretendemos fazer determinadas operações.

Entretanto para se proteger contra esta ameaça, faça o download apenas de apps a partir do Google Play. Entretanto mantenha seu dispositivo atualizado, use uma ferramenta AV, verifique se o Play Protect está ativo e mantenha o número de apps instaladas em valores aceitáveis.