Apesar das muitas plataformas de colaboração, continuamos a trocar muitos documentos do Word por email. Isto é algo perfeitamente normal entre empresas e utilizadores. Claro que os criminosos se aproveitam disto e por vezes lá enviam uns esquemas de phishing com documentos do Word infectados para darem cabo do nosso PC. Claro que nesta altura temos o antivírus e outros mecanismos de defesa do sistema operativo para nos proteger. Mas e se lhe dissermos que há uma nova forma de ataque que consegue escapar a isto tudo? De facto, é caso para dizer que todos os documentos do Word poderão estar em perigo.

Todos os documentos do Word poderão estar em perigo!

Uma ameaça que está cada dia mais perigosa

Em primeiro lugar trata-se de um loader chamado SVCReady que foi descoberto em ataques de phishing. A grande questão é que tem uma forma muito original de carregar as ameaças que chegam com documentos Word. De facto, utiliza um código especial para carregar malware que está nas propriedades de um documento que chega ao destinatário na forma de anexo.

Como revela a HP, esta ameaça tem estado em desenvolvimento desde Abril de 2022 e tornou-se ainda mais evoluído em Maio de 2022. Ou seja, isto significa que estão a apostar muito nele e devemos ter uma verdadeira infestação por alturas do Verão. Essa altura até faz sentido porque, por um lado, estamos mais descontraídos e por vezes somos menos cuidadosos. Seja como for este perigo ainda não está totalmente pronto.

No entanto, já consegue fazer muitas coisas.

Como ataca

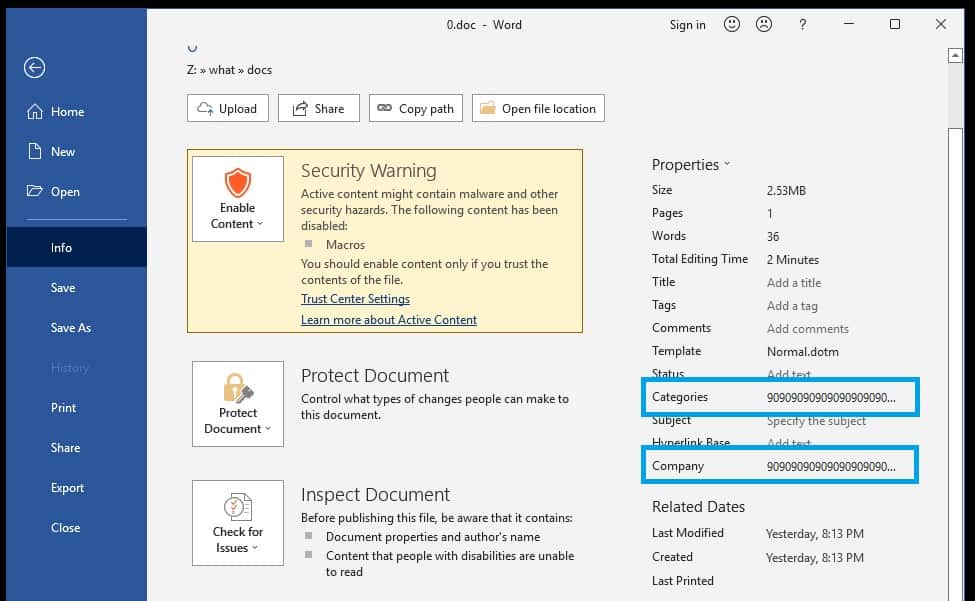

A cadeia de infecção começa com um email de phishing que chega com um anexo .doc malicioso. No entanto, ao contrário de se utilizar macros para infetar as pessoas, a parte perigosa do código está nas propriedades do ficheiro. Ou melhor uma parte está nas propriedades.

A ideia foi a seguinte. Para escapar à detecção em vez de colocarem o código todo junto, espalharam-no por várias partes como revela o site Bleeping Computer. Isto faz com que escape à deteção.

As coisas que esta ameaça consegue fazer

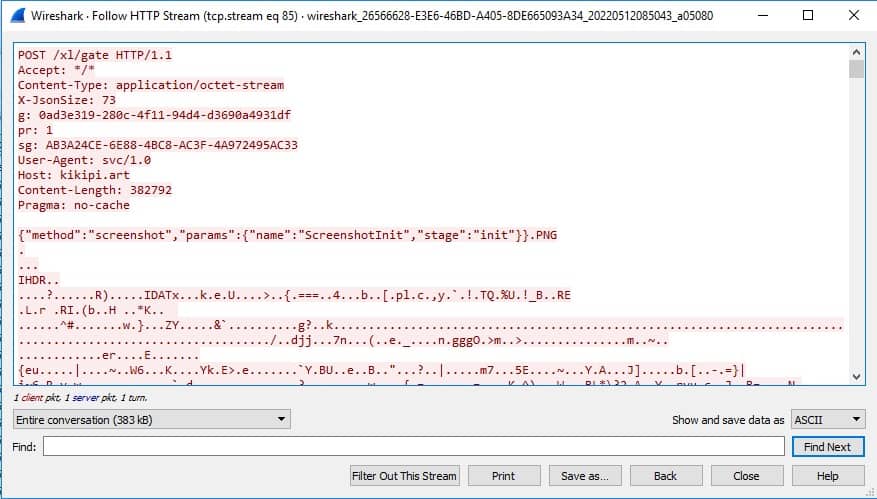

Na realidade e para algo que ainda está em desenvolvimento já consegue fazer mesmo muitas. Assim é possível descarregar um ficheiro para a máquina infetada. Também consegue tirar uma captura de ecrã do computador da vítima. Como se isto já não bastasse ainda é possível correr comandos, recolher informações do sistema, verificar tudo o que está ligado por USB e iniciar-se sempre que se liga o computador.

Receba as notícias Leak no seu e-mail. Carregue aqui para se registar. É grátis!